Czy inwestycja w bezpieczeństwo danych ESG to gwarancja zaufania interesariuszy?

Małe i średnie przedsiębiorstwa coraz częściej wdrażają cele społeczne i środowiskowe, ponieważ sama rentowność nie buduje przewagi konkurencyjnej. Wrażliwe dane firmowe i personalne to kluczowe aktywo, wymagające zaawansowanych polityk ochrony, które wzmacniają zaufanie interesariuszy i zapewniają zgodność z standardami compliance.

Webinar „Zrównoważony rozwój i dane wrażliwe – jak chronić firmę i interesariuszy w cyfrowym świecie?”, który odbył się 5 czerwca 2025 r. wykazał, że ESG i bezpieczeństwo danych wzajemnie się uzupełniają. Ekspertki Renata Kania (T-Mobile) i Jolanta Okońska-Kubica (Przewodnicząca Komitetu ds. ESG KIG) podkreśliły, że zabezpieczenie informacji ESG stanowi podstawę budowania zaufania oraz przewagi konkurencyjnej.

Z TEGO ARTYKUŁU DOWIESZ SIĘ:

|

Dlaczego ESG i bezpieczeństwo danych się łączą?

ESG nie ogranicza się wyłącznie do raportowania emisji CO₂ czy zasad równości – to również zarządzanie informacją. Dane środowiskowe (np. pomiary emisji), społeczne (dane pracowników, status BHP, koszty zatrudnienia) oraz zarządcze (strategie, wewnętrzne procedury, informacje o ryzyku) nabierają charakteru danych wrażliwych. Niekontrolowane ujawnienie ich grozi nie tylko karami (RODO, NIS2, CSRD), ale też utratą reputacji. Podczas webinaru „Zrównoważony rozwój i dane wrażliwe – jak chronić firmę i interesariuszy w cyfrowym świecie?” ekspertki podkreśliły, że dopiero synchronizacja działań ESG z systemami bezpieczeństwa IT pozwala sprostać oczekiwaniom rynku i regulacji.

Przeczytaj: Jak reagować na cyberzagrożenia?

Bezpieczeństwo baz danych: dlaczego to ważne, aby dane firm trafiały w odpowiednie ręce?

Zapytania o dane ESG są faktem. Kontrahenci proszą swoich dostawców o różne informacje z obszaru zrównoważonego rozwoju i koniecznym jest zadbanie o bezpieczne ich udostępnianie.

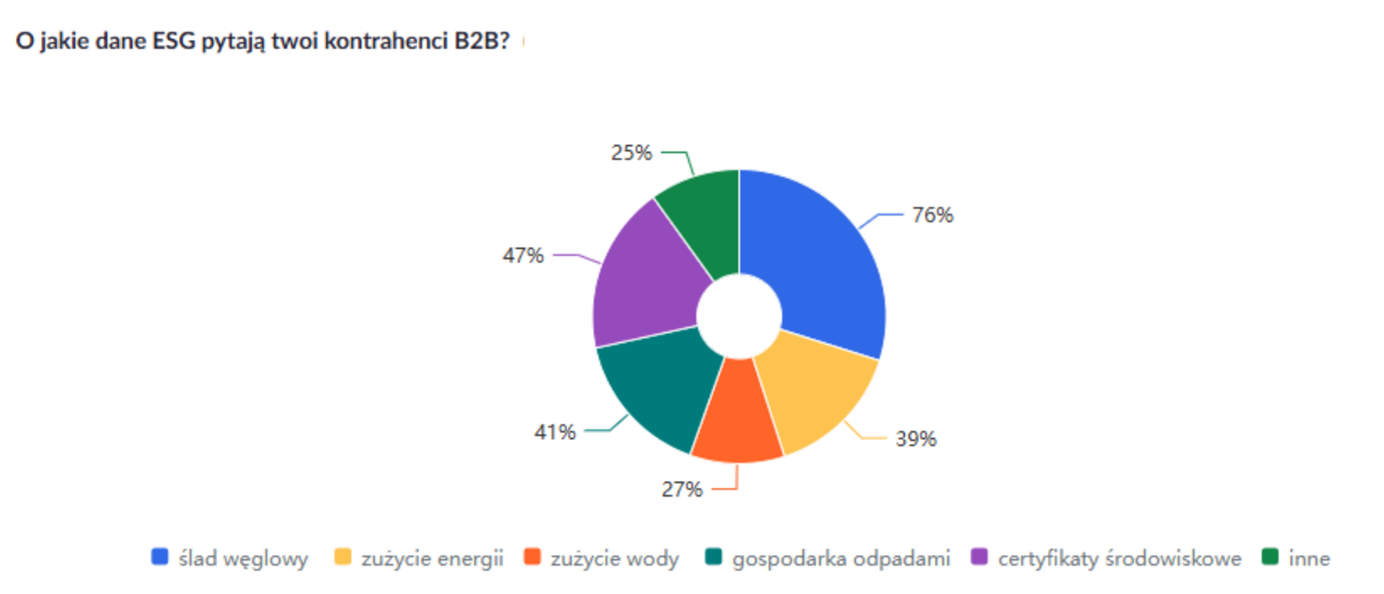

W trakcie webinaru przeprowadzona została krótka ankieta, w której 76% respondentów przyznało, że kontrahenci pytają ich np. o ślad węglowy, ale też o wiele innych danych środowiskowych, jak certyfikaty środowiskowe czy gospodarka odpadami – a zapytaliśmy tylko o dane z zakresu „E” w ESG. W ten sposób zyskują szeroką wiedzę o różnorodnych obszarach działania przedsiębiorstwa. Dlatego to takie ważne, aby dane firm trafiały rzeczywiście do odbiorców, do których trafić powinny.

Rysunek 1 Według badania przeprowadzonego wśród Uczestników webinaru aż 76% ankietowanych wskazało, że kontrahenci pytają ich o ślad węglowy (źródło: dane z ankiety przeprowadzonej podczas webinaru).

Co zyskuje firma, inwestując w bezpieczeństwo danych i ESG?

Dobre praktyki w ochronie danych budują wiarygodność i zaufanie, pokazując kontrahentom, że firma dba o każdy etap łańcucha wartości. Transparentne raportowanie ESG, zabezpieczone przed manipulacjami, stanowi istotny atut w przetargach i negocjacjach.

Raporty ESG coraz częściej decydują o wyborze dostawcy. Rzetelne i chronione dane ESG zwiększają wiarygodność w oczach dużych podmiotów weryfikujących ryzyko dostaw, jednocześnie eliminując sytuacje, w których brak zabezpieczeń uniemożliwia udział w strategicznych projektach.

To może Cię zainteresować: Cyber Know: edukacja w służbie walki z hakerami

Co może grozić za brak ochrony danych w internecie (i nie tylko)?

Niedostosowanie się do wymogów RODO (ochrona danych osobowych pracowników), NIS2 (bezpieczeństwo sieci i systemów informatycznych) czy CSRD (raportowanie zrównoważonego rozwoju) może wiązać się z karami sięgającymi kilku procent rocznego obrotu. Wdrożenie skutecznego systemu ochrony danych znacząco ogranicza to ryzyko.

W erze, gdy każdy rekord może decydować o reputacji firmy, inwestycja w nowoczesne narzędzia bezpieczeństwa to gwarancja spokoju i zaufania interesariuszy.

Renata Kania, Liderka Zespołu Produktów Security, Główna Specjalistka ds. Security Awareness w T-Mobile

Jak wygląda ochrona danych i ESG w firmie?

Źródła informacji ESG, takie jak mierniki emisji, dokumentacja pracownicza czy zużycie energii, należy najpierw zmapować i oznaczyć jako poufne, co pozwoli chronić je zgodnie z procedurami. Dane ESG powinny być przechowywane wyłącznie w zaszyfrowanych bazach (lokalnych lub w chmurze), a regularne kopie zapasowe i testy umożliwią szybkie przywrócenie systemów po awarii, minimalizując ryzyko utraty informacji.

Sprawdź: Wirtualne bezpieczeństwo, czyli jak zabezpieczyć dane w chmurze?

Dla ciągłego nadzoru warto wdrożyć systemy, które w czasie rzeczywistym analizują logi i zdarzenia sieciowe, wykrywając nieautoryzowane próby manipulacji (np. fałszowanie raportów emisji).

Na wypadek incydentów warto przygotować playbooki opisujące procedurę reakcji – od izolacji zagrożonego segmentu infrastruktury, przez zgłoszenie do CERT, aż po raportowanie zarządowi w ciągu 72 godzin, co ograniczy szkody wizerunkowe. W umowach z dostawcami należy uwzględnić klauzule o szyfrowaniu, audytach bezpieczeństwa i prawie do inspekcji. Regularne weryfikowanie ich praktyk, zwłaszcza dotyczących narzędzi pomiarowych czy raportujących dane ESG, zapewni zgodność łańcucha dostaw ze standardami ochrony informacji.

Zobacz: Disaster Recovery Plan (DRP). Trzy złote zasady jego przygotowania

Ochrona danych i rozwój danych a regulacje: o czym pamiętać?

Regulacje, których nie można pominąć przy wdrażaniu i zarządzaniu zrównoważonym rozwojem w firmie, to m.in.:

- RODO: ochrona danych osobowych pracowników (w tym dane wrażliwe jak zdrowie, przynależność związkowa) wymaga podstawy prawnej i ścisłej kontroli każdego etapu przetwarzania.

- NIS2: dyrektywa UE rozszerza katalog podmiotów, nakładając obowiązek zarządzania ryzykiem, audytów łańcucha dostaw i szybkiego reagowania na incydenty. MŚP obsługujące firmy kluczowe mogą znaleźć się w zasięgu NIS2, co obliguje je do wdrożenia polityki bezpieczeństwa.

- CSRD: obowiązek raportowania niefinansowego wymaga nie tylko zebrania danych, lecz poświadczenia ich wiarygodności – audytowanych i zabezpieczonych. Firmy muszą szczegółowo informować o emisjach, zużyciu surowców czy wpływie społecznym.

ESG to przede wszystkim holistyczne podejście do biznesu, łączące cele środowiskowe, społeczne i korporacyjne z działaniami operacyjnymi, które chronią interesy wszystkich interesariuszy.

Jolanta Okońska-Kubica, Przewodnicząca Komitetu ds. ESG KIG

Rozwiązania T-Mobile wspierające ochronę danych ESG

- Security Operations Center (SOC) ‒ całodobowe monitorowanie incydentów i analiza zagrożeń pozwalają wykryć ataki na dane ESG, zanim staną się groźne. SOC wspiera filar „G” (Governance), umożliwiając zarządom kontrolę stanu zabezpieczeń i szybkie reagowanie.

- Cyber Guard® ‒ chroni urządzenia mobilne i stacjonarne przed phishingiem, malware i ransomware. Dzięki temu nawet wrażliwe dane środowiskowe czy wrażliwe informacje o planach rozwojowych firmy pozostają bezpieczne.

- Cyber Know ‒ platforma edukacyjna do symulacji ataków pozwala podnieść świadomość pracowników – kluczowy element filaru „S” (Social). Szkolenia dotyczące cyberhigieny oraz reagowania na próby socjotechniczne budują kulturę bezpieczeństwa w firmie.

Jeżeli chcesz dowiedzieć się, jak konkretne MŚP radzą sobie z tymi wyzwaniami i jakie narzędzia zastosować w swojej organizacji, obejrzyj nagranie webinaru. Poznaj szczegóły i inspiruj się najlepszymi praktykami – to pierwszy krok do zbudowania odpornej, odpowiedzialnej i przyszłościowej struktury biznesowej.

Data publikacji: 30.06.2025